Начинающие DevOps, разработчики, администраторы, которые хотят понять, как устроены атаки, чтобы строить более безопасные системы. Идеально для тех, кто хочет перейти в DevSecOps или Red Teaming.

Опытные инженеры, которые знают теорию, но не имеют системного практического опыта в пентесте. Курс помогает структурировать знания, закрыть пробелы в эксплуатации и начать мыслить как атакующий.

Те, кто уже интересуется безопасностью, но хочет перейти от разрозненных знаний к полноценному навыку проведения тестирования на проникновение по стандартам PTES.

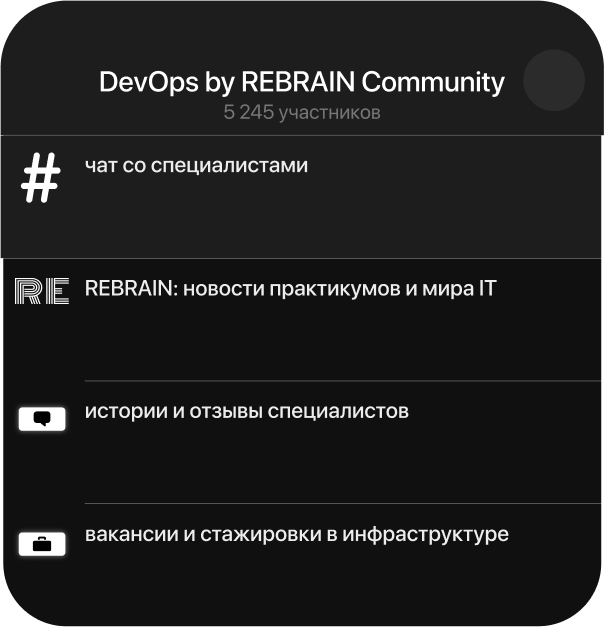

Команда Rebrain изучает, какие из компетенций требуются на разных уровнях профессий.

Пройти специально подготовленную виртуальную машину (Boot2Root), содержащую несколько векторов повышения привилегий, закрепиться в системе и предоставить отчет.

Выполнить задание SSRF в JuiceShop:

Умеет идентифицировать наличие SSRF

Знает методы защиты от SSRF (валидация URL, сетевая сегментация)

Умеет эксплуатировать SSRF

Вам выдан IP-адрес целевой машины (Boot2Root). Задача: 1. Провести разведку. 2. Найти точку входа (уязвимый сервис FTP, Web или SSH). 3. Получить пользовательский доступ. 4. Повысить привилегии до root (используя misconfig или kernel exploit). 5. Предоставить отчет с описанием всех шагов и рекомендациями по устранению уязвимостей.

При использовании данного сайта, вы подтверждаете свое согласие на использование файлов cookie и других похожих технологий в соответствии с настоящим Уведомлением.